-

العنوان:جدار ناري: التتبع السلوكي على الإنترنت

-

المدة:00:00:00

-

الوصف:تقرير | هاني أحمد علي: حذر الكاتب والإعلامي جمال شعيب من أن النشاطات الرقمية للمستخدمين على منصات التواصل الاجتماعي أصبحت جزءًا من منظومة متقدمة لجمع البيانات وتحليل السلوكيات، تُستغل تجاريًا واستخباراتيًا على حد سواء.

-

التصنيفات:تقارير وأخبار خاصة

-

كلمات مفتاحية:

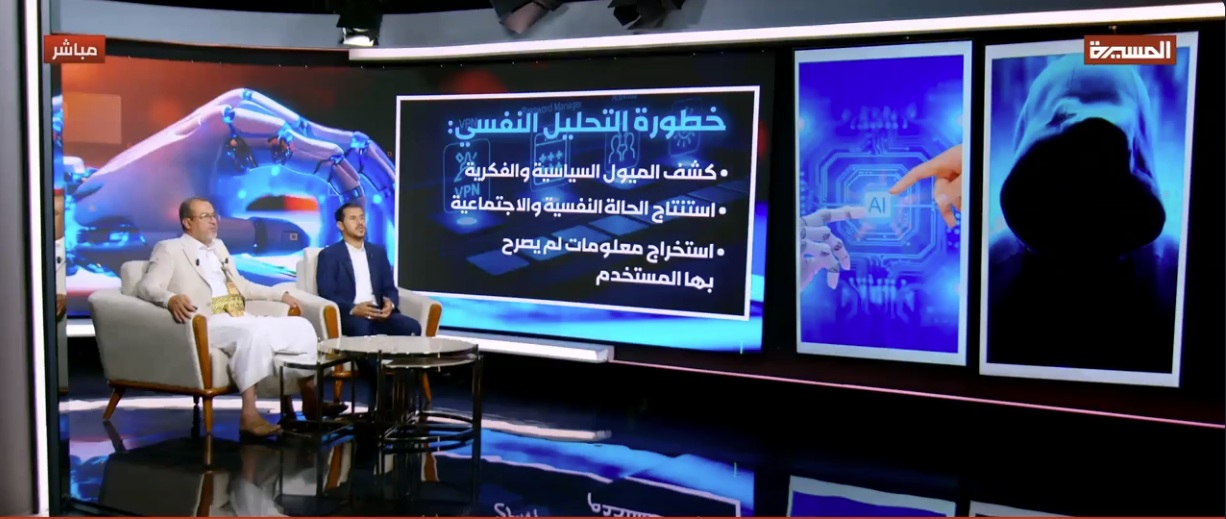

وأشار شعيب، في لقاء مع قناة المسيرة، اليوم السبت، ضمن برنامج نوافذ، حول التتبع السلوكي، إلى أن الشركات التكنولوجية الكبرى مثل جوجل وميتا تجمع معلومات مفصلة عن المستخدمين، تشمل المنشورات، مدة مشاهدة الفيديوهات، تفاعلاتهم مع المحتوى، مواقعهم الجغرافية، وحتى بيانات هواتفهم وجهات الاتصال الخاصة بهم.

ولفت إلى أن هذه المعلومات تُحوَّل إلى

ملفات شخصية دقيقة تُستخدم لاستهداف المستخدمين بالإعلانات، وأحيانًا تُسلم إلى

أجهزة الاستخبارات الأمريكية والإسرائيلية، وفقًا لقوانين مثل قانون مراقبة

الاستخبارات الأجنبية (FISA).

وأوضح الكاتب والإعلامي، أن هذا التتبع

لا يقتصر على الجوانب التجارية، بل يشمل التحليل النفسي والاجتماعي والسياسي

للمستخدمين، وقد يُستغل لتحديد الميول السياسية والدينية والاجتماعية، بل حتى

الحالة النفسية للفرد.

واعتبر أن هذه البيانات أصبحت أداة

عسكرية تستخدمها أجهزة الاستخبارات لتحديد مواقع النشطاء الفلسطينيين والعرب،

وابتزازهم، أو مراقبتهم، أو التلاعب بالرأي العام عبر نشر معلومات مضللة وحملات

دعائية موجهة.

وأكد شعيب أن وعي المستخدمين بما يجري

على الإنترنت هو خط الدفاع الأول، مشددًا على ضرورة الحذر عند التعامل مع

التطبيقات ومواقع التواصل، والاستفادة من أدوات حماية الخصوصية والخصوصية الرقمي،

مبيناً أنه ورغم كل هذه القدرات التكنولوجية، فإن إرادة الشعوب الحرة وصمودها

قادران على مواجهة محاولات الرقابة والتجسس والتلاعب النفسي، خاصة مع الانتشار

العالمي للوعي الرقمي.

وأفاد أن التطورات الأخيرة حول التتبع

السلوكي تكشف عن الخط الفاصل بين الاستخدام التجاري والاستخباراتي للبيانات

الرقمية، مشددًا على ضرورة مراقبة ومساءلة الشركات الكبرى ودورها في حماية خصوصية

المستخدمين وحقوقهم.

التتبع السلوكي: كيف تحوَّلت بصمتك

الرقمية من سلعة تجارية إلى أداة استخباراتية

في عصر الشبكات الاجتماعية والتطبيقات

الذكية، لم تعد "الهوية" تقتصر على الاسم والهوية المدنية — بل بات لكل

مستخدم بصمة رقمية تفصله عن غيره.

التتبع السلوكي هو عملية منهجية تجمع

فيها شركات التكنولوجيا ووسطاء البيانات والسماسرة ومروراً بأجهزة استخبارات،

كمًّا هائلاً من الإشارات الرقمية عن كل مستخدم: ما يشاهده، ما يكتبه، كيف يتحرك،

من يتواصل معه، وحتى حالته النفسية الظاهرة من سلوكه الرقمي. هذه البيانات، التي

وُجّهت تاريخياً للإعلانات الموجَّهة، أصبحت الآن مادة ثمينة للتجسس السياسي

والعسكري، ولحملات التأثير النفسي واسعة النطاق.

ماذا يعني «التتبع السلوكي» عملياً؟

باختصار: هو جمع وتركيب وتحليل كل أثر

رقمي يتركه المستخدم عبر الإنترنت لبناء «بروفايل» سلوكي دقيق. عناصره الأساسية:

ملفات تعريف الارتباط (cookies) ووحدات بكسل التتبع على الصفحات.

بيانات التطبيقات: سجل التثبيت،

الأذونات، جهات الاتصال، سجل المكالمات (في بعض التطبيقات)، بيانات المستشعرات (GPS، التسارع...).

سجل التصفح والبحث ومدة مشاهدة

الفيديوهات ومعدل التمرير.

بيانات الطرف الثالث المجمَّعة من

شركاء ووسطاء بيانات (data brokers).

تحليل الشبكات: من تتواصل معه، من يقرأ

محتواه، ما هي المجموعات التي تنتمي إليها.

استنتاجات استنتاجية: توجهات سياسية،

مستوى القلق أو الاكتئاب، قابلية التأثر بحملة دعائية، وغير ذلك.

التقنيات المستعملة تشمل ملفات تعريف

الارتباط المتقدمة، تتبع عبر البصمة الرقمية (fingerprinting)، تعلم آلي لتحليل الأنماط، وأنظمة توصية (recommendation

engines) تُغذِّي بروفايل المستخدم بتمثيلات دلالية

وسلوكية.

من هي الجهات المستفيدة؟ ولماذا أصبح

الخطر أكبر اليوم؟

شركات الإعلان والتجارة الإلكترونية:

هدفها الأساسي — زيادة فعالية الإعلانات ورفع معدلات التحويل والمبيعات.

وسطاء ومزودو بيانات (Data

brokers): يجمعون ويبيعون شرائح سلوكية متقدمة لجهات

تجارية أو سياسية.

أجهزة استخبارات وقوى أمنية: تستخدم

البيانات لتحليل السلوك، استهداف شخصيات، ابتزاز، تجنيد عملاء، أو تخطيط عمليات

أمنية.

جهات فاعلة خبيثة: شركات علاقات عامة

سياسية، مجموعات ضغط، أو حتى جهات قرصنة قد توظف تلك البيانات للحملات النفسية.

الأمر يتجاوز التجارة: إذ إن التشابك

المؤسساتي بين شركات تكنولوجية وحكومات (قنوات اتصال رسمية، قوانين تتيح الوصول

القضائي أو الإلزامي للبيانات) جعل من ملفات الإعلانات مصدرًا استخباراتيًا عمليًا

بذاته.

لماذا يمثّل التتبع السلوكي خطرًا

خاصًا على النشطاء والصحفيين والمجتمعات الضعيفة؟

دقة الاستهداف: يمكن تكوين ملف عن

نشاطك اليومي، علاقاتك، مواقع تواجدك المتكررة—مادة خام لعمليات الملاحقة أو

التخويف.

الابتزاز والتجنيد: معلومات حساسة قد

تُستخدم للضغط أو ابتزاز أفراد يعملون في الحقل المدني أو السياسي.

التحكم في السرد: حملات معلوماتية

مُوجَّهة لشرائح محددة لتغيير سلوك أو تشويه سمعة حركات ومطالب شعبية.

تعريض الحياة المادية للخطر: الكشف عن

مواقع احتجاز أو تحركات إسعافية أو مخازن مواد إغاثية يمكن أن يؤدي إلى هجمات

مباشرة.

أدوات وأساليب يُستخدمها المتتبعون وكيف تعمل

بكسلات التتبع (Tracking

pixels): عناصر صغيرة على صفحات الويب تنقل بيانات

إلى خوادم.

Fingerprinting:

جمع سمات المتصفح/الجهاز (نظام التشغيل، الخطوط المثبتة، الإضافات) لبناء معرف

فريد دون استخدام كوكيز.

مزامنة ملفات تعريف الارتباط عبر

منصات: مشاركة معرف واحد عبر شركات وشبكات إعلانية متعددة لربط سلوكك عبر المواقع.

تتبّع التطبيقات: استخدام أذونات

التطبيق للوصول إلى GPS،

الميكروفون، جهات الاتصال.

تحليل الشبكات الاجتماعية: كشف شبكات

العلاقات وربطها ببيانات.

كلمة السيد القائد عبدالملك بدرالدين الحوثي بمناسبة الذكرى السنوية للشهيد الرئيس صالح الصماد 03 شعبان 1447هـ - 22 يناير 2026

كلمة السيد القائد عبدالملك بدرالدين الحوثي بمناسبة الذكرى السنوية لشهيد القرآن 26 رجب 1447هـ 15 يناير 2026م

(نص + فيديو) كلمة السيد القائد عبدالملك بدرالدين الحوثي بمناسبة عيد جمعة رجب 06 رجب 1447هـ 26 ديسمبر 2025م

(نص + فيديو) كلمة السيد القائد عبدالملك بدرالدين الحوثي بمناسبة الذكرى السنوية للشهيد وآخر التطورات والمستجدات 13 جمادى الأولى 1447هـ 04 نوفمبر 2025م

المشاهد الكاملة | تخرج دفعات مقاتلة من الكليات العسكرية البرية والبحرية والجوية بالعاصمة صنعاء 20-03-1446هـ 23-09-2024م

بيان القوات المسلحة اليمنية بشأن تنفيذ عملية عسكرية نوعية استهدفت عمق الكيان الصهيوني في فلسطين المحتلة بصاروخ فرط صوتي استهدف هدفا عسكريا مهما في يافا المحتلة. 15-09-2024م 12-03-1446هـ

مناورة عسكرية بعنوان "قادمون في المرحلة الرابعة من التصعيد" لوحدات رمزية من اللواء 11 للمنطقة العسكرية السابعة